Page 130 - 高中 信息技术 必修2 信息系统与社会

P. 130

第五章 信息系统的安全风险防范

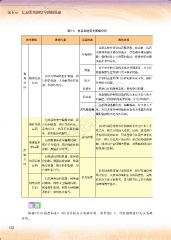

表5-4 信息系统安全策略分析

技术策略 具体内涵 主要措施 具体说明

包括让硬件设备远离噪声源、振动源,远离

火源和易被水淹没的地方,尽量避开强电磁场

环境维护

源;保持设备运行所需的温度;保持系统电源

的稳定及可靠性。

对于重要的计算机系统及外部设备,可安装

防盗

物 防盗报警装置及制订安全保护措施。

包括自然破坏防护机制、质

广东教育出版社

理 物理系统 经常检查重要部门各种电路的安全性,做好

量保护机制、人为破坏防护机 防火

方 层面 各种防火措施。

制、性能匹配等。

面

防静电 配备良好的接地系统,避免静电积储。

根据被保护硬件设备的特点和雷电侵入的不

防雷击

同途径,采用相应的防护措施,分类分组保护。

包括抑制电磁发射;屏蔽隔离;对于相关干

防电磁泄漏 扰,可以采取各种措施使信息相关电磁发射泄

漏即使被收到也无法识别。

包括系统安全漏洞扫描、用

操作系统 户访问机制、用户身份认证、

访问控制是指将未经授权的非法用户拒于系

层面 系统审计、关闭不必要的服

统之外,使之不能进入系统。包括:通过用户

务、病毒防护机制等。 身份的识别和认证,可以鉴别合法用户和非法

访问控制

包括数据库安全漏洞扫描、 用户,阻止非法用户的访问;通过访问权限控

数据库系

用户口令管理、用户操作权限 制,即对用户访问哪些资源、对资源的使用权

统层面 限等加以控制。

逻 控制、数据库审计等。

辑

包括认证授权机制、加密通

方

应用系统 信机制、数据备份机制、数据

面

层面 恢复机制、病毒防护机制、用

户操作审计等。 信息加密是指通过密钥技术,保护在通信网

络中传送、交换和存储的信息的机密性、完整

信息加密

包括网络讯问控制、网络地 性和真实性不被损害。常用的方法主要有数据

网络系统 址翻译、网络安全漏洞扫描、 加密和数字签名。

层面 病毒防护机制、网络入侵检测

及防护、网络防火墙等。

实 践

根据P2DR模型和表5-4信息系统安全策略分析,参考图5-5,对校园网进行安全策略

分析。

122 122

9 # JOEE